更新于 2023 年 11 月 1 日。

社会工程学是一种心理操纵技术,威胁行为者使用这种技术来让他人采取行动或泄露私人信息。 社会工程学可以在线进行,也可以面对面进行。 70% 到 90% 的数据泄露涉及社交工程学,这使其成为组织和个人面临的最大的网络安全威胁之一。

继续阅读,了解社会工程学攻击是如何发生的、不同类型的社会工程学攻击以及如何避免这些攻击。

为了准备社会工程学攻击,威胁行为者首先要调查他们的目标,了解背景细节,比如糟糕的网络安全实践等可能的利用点。 然后,威胁行为者会假装成与自己不同的人,以赢得受害者的信任,这样受害者就更有可能披露机密信息或允许威胁行为者访问内部系统。

重要的是要理解社会工程学也可以面对面进行。 面对面社交工程学攻击通常发生在威胁行为者假装成维修人员或送货员身上,这样他们就可以进入他们本来不允许进入的大楼。 一旦威胁行为者进入大楼,他们就会试图破坏系统,窃取机密信息并将其用于恶意目的。

以下是七种社会工程学攻击。

网络钓鱼是最常见的社会工程学攻击类型。 在网络钓鱼攻击中,网络犯罪分子通过假装受害者认识的人或受害者拥有帐户或服务的公司来诱骗受害者自愿披露敏感信息。 在大多数情况下,网络钓鱼攻击都是通过电子邮件发送的。

这些电子邮件可能包含恶意链接和附件,并敦促受害者点击它们。 点击恶意链接或附件可以立即使受害者的设备感染恶意软件,或者将受害者带到一个看似合法的欺骗网站。 欺骗网站旨在窃取敏感信息,如登录凭证和信用卡号码。

短信钓鱼(也称为短信网络钓鱼)是一种通过短信而不是电子邮件进行的网络钓鱼攻击。 这些信息通常包含提供免费商品或涉及银行或其他敏感信息的时间紧迫警报。 钓鱼攻击的主要目的是让受害者点击恶意链接来窃取他们的敏感信息。

电话钓鱼是另一种网络钓鱼攻击,但它是通过电话而不是短信或电子邮件进行。 这种网络钓鱼攻击往往更具说服力,因为通常会有另一个人在另一端说话。 电话钓鱼的主要目的是让受害者透露威胁行为者可能用于恶意目的的敏感信息。 由于威胁行为者现在利用人工智能(AI)模仿受害者认识的人的声音,电话钓鱼变得越来越难以发现。

搭载是指威胁行为者试图访问网络、系统或物理建筑,以便泄露敏感信息。 利用搭载方式,威胁行为者可以通过使用未受保护的 WiFi 访问网络或系统。 要利用搭载方式进入物理建筑,威胁行为者依靠的是员工的善意为他们打开门或让门半开着。

搭载和尾随跟踪非常相似,只是尾随跟踪是指威胁行为者在没有其他人知道或注意到的情况下进入物理建筑。 威胁行为者可能会在关门的时候溜过去。 因为没人知道他们是怎么进入大楼的,因为他们看起来就像被授权进入那里一样。

假装是指威胁行为者试图通过编造一个令人信服的故事来说服受害者透露敏感信息或给他们汇钱。 威胁行为者通常假装成朋友、家庭成员、同事或老板等人员,因此受害者更愿意向他们提供敏感信息。 通过电话、短信、电子邮件或面对面进行假装攻击。

CEO 欺诈是指威胁行为者假装成公司的 CEO,试图让员工向他们提供敏感信息或汇款,通常是以礼品卡的形式。 为了执行 CEO 欺诈攻击,威胁行为者通常在提出请求之前多次向受害者发送消息或电子邮件。 这有助于他们看起来更可信,并给他们时间来赢得受害者的信任。

恐吓软件是指威胁行为者通过操纵人的心理来欺骗受害者下载他们认为是防病毒软件但实际上是恶意软件的软件。 恶意软件是一种恶意类型的软件,威胁行为者通过监视用户或跟踪他们的按键来窃取敏感信息。

这种社会工程学攻击最常见的是在受害者的设备上显示随机弹出窗口,说他们的设备感染了病毒。 消息还表明,为了摆脱病毒,受害者需要立即下载防病毒软件。 如果受害者点击弹出窗口,它将开始自动下载真正的病毒或恶意软件到他们的设备上。 下载完成后,恶意软件可以向威胁行为者发送敏感信息,使他们可以利用它来窃取受害者的身份并破坏他们的在线账户。

婚恋诈骗是指威胁行为者假装成受害者的潜在爱人。 威胁行为者通常会在实施婚恋诈骗时使用别人的身份,这也被称为诱骗受害者。 当威胁行为者让受害者陷入婚恋诈骗时,他们操纵受害者给他们汇款或提供个人信息,他们可以用这些信息来窃取受害者的身份或破坏他们的账户。

如果受害者确实向威胁行为者汇了钱,他们可能会继续索要更多的钱,或者一旦他们得到了他们想要的东西就完全停止联系受害者。

为了保护自己免受社会工程学的攻击,您需要清除您的数字足迹,在网上和面对面时都要谨慎,使用强密码和多因素身份验证 (MFA) 保护您的帐户,并避免过度分享个人信息。

您的数字足迹由您在互联网上留下来的数据痕迹组成。 数字足迹主要有两种类型,被动和主动 。 您的被动足迹由网站在后台收集的关于您的数据组成,例如浏览历史记录、购物历史记录和 Cookies。 您的主动数字足迹是您在互联网上故意发布的数据,例如社交媒体帖子和公共评论。

清除您的数字足迹是很重要的,因为网上关于您的数据越多,威胁行动者就越容易对您进行社会工程学攻击。 这里有四种清除您的数字足迹的方法。

由于社会工程学攻击可以面对面或在线发生,因此对于向谁提供个人信息以及谁可以进入大楼,保持谨慎态度非常重要。 如果您是在公司办公室工作的人,不要让任何人进入,并且要警惕有人跟踪您,因为他们很容易进入大楼。

如果您确实遭受了社会工程学攻击,那么您必须采取安全措施来保护您的在线账户。 这包括在帐户上启用强密码和多因素身份验证(如果账户上有这个选项)。

使用密码生成器或注册密码管理器帐户,而不是依靠自己创建密码。密码管理器可以帮助用户创建、管理和安全地存储密码,这样他们就不必自己记住所有密码。 除了强密码外,启用 MFA 同样重要。

MFA 是一种安全措施,除用户名和密码外,还需要一层或多层身份验证才能成功登录账户。 即使威胁行为者能够通过社会工程学攻击来获取您的用户名和密码,如果没有额外的身份验证因素,他们也无法入侵您的账户。

如上所述,为了保持数字足迹清洁,您需要避免在线过度分享个人信息。 但是,同样重要的是,您也要小心与人面对面分享的信息。 您永远不知道一个人的意图是什么,所以为了安全起见,最好将您的个人信息保密,只与您知道可以信任的人分享。

为了保护您的组织免受社会工程学攻击,请向员工发送模拟网络钓鱼电子邮件,定期对员工进行网络安全最佳实践培训,投资企业密码管理器,并实行最低特权原则 (PoLP)。

模拟网络钓鱼电子邮件是组织向员工发送的电子邮件,以测试他们发现网络钓鱼攻击的技能。 发送这些模拟网络钓鱼测试是确定员工是否善于发现它们的好方法。 如果一名员工通过点击电子邮件内容而陷入了这些网络钓鱼测试,他们就没有通过测试,将不得不接受额外的培训来学习识别它们。

有许多网络钓鱼工具可以用于发送这些网络钓鱼测试,包括 Gophish 等免费的开源工具。 还有许多商业产品,如 KnowBe4 和 Infosec IQ。

网络钓鱼测试不应该是您保护组织的唯一方法,您还需要定期对员工进行网络安全最佳实践培训,如下所示。

员工越了解网络安全,他们就越擅长实践,以降低社会工程学等网络攻击的风险。

企业或公司密码管理器是一种工具,可以帮助组织确保员工始终为每个员工账户使用强密码。 使用企业密码管理器,IT 管理员可以完全了解员工的密码习惯,并能够强制使用 MFA 来使账户更安全。

网络钓鱼是最常见的社会工程学攻击类型,最大的风险是密码被泄露。 密码管理器将网站地址与登录凭据一起保存,这意味着它们可以保护用户不将凭据输入到欺骗网站,因为密码管理器不会在它无法识别的网站上自动填充。

最低特权原则是一个网络安全概念,即用户应该只给予他们完成工作所需的信息和系统足够的网络访问权限,而不是更多的信息和权限。 实施最低特权原则可以减少组织的攻击面,如果威胁行为者确实访问员工的帐户,则可以防止他们在整个组织的网络中横向移动。

社会工程学攻击可以针对任何人,不管你是谁。 个人和组织必须采取措施保护自己免受社会工程学攻击,以降低风险。

推荐阅读:

2025全新开源获取txl通讯录、相册、短信、定位、已安装APP信息,开源项目仅供参考。代码无加密,搭建简单,禁止违法,作者仅供分享学习。搭建说明:安卓和苹果APP打包都使用的是 HBuilder X

10 天前

![[有奖问答]公安社工学在网络追踪中的应用 [恭喜0749orz获奖]](/content/uploadfile/202503/49021741340980.jpg)

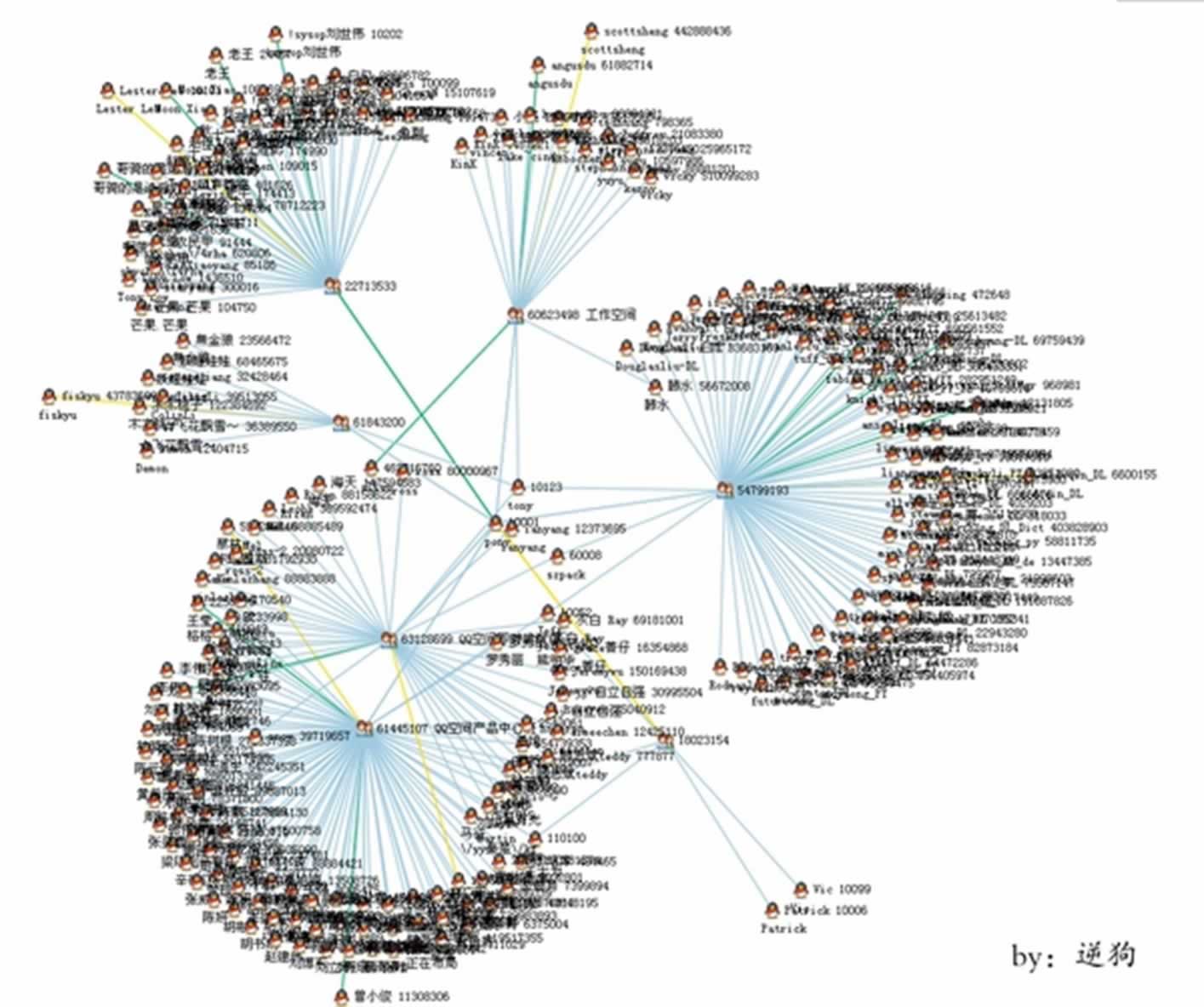

各位阔阔,你们是否还敢狂呢?你们想过狂完了会有什么后果么?呵呵呵~~看完之后还狂么?呵呵呵~~~ 本期有奖问答问题:文章里的华×微薄和qq帐号是多少?第一个答对者奖励1

1 个月前

本文作者:逆狗,发表于知乎,经作者同意,转贴到本站,从回答形式改为文章形式,所以略有删改. 1、社工库真实存在,并且其恐怖指数远超于你我的想象……2000万开房数据也就算

1 个月前

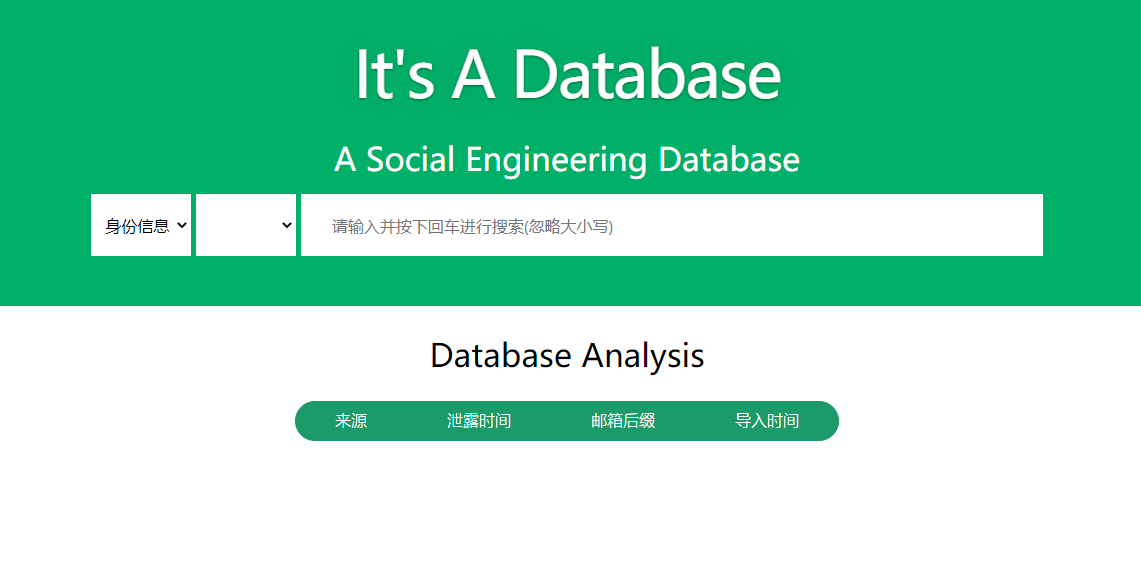

我敢肯定大家一定听说过Leakedsource吧?如果没有的话,我建议大家搜索一下这个网站,你一定可以找到关于该网站的很多信息。简而言之,它就是一个Web服务器,我们可以通过服务器提供的API接口来搜

1 个月前

Social Engineering Database Backend Using language: python 3.5 Using database: MongoDB Req

1 个月前

社工库查询API(社工库查询号信息) 本文目录一览: 1、社工库怎么用 2、社工库软件靠谱吗 3、搜云社工库能查到什么 4、社工库免费查询是什么 5、社工库微信号查手机? 社工库怎么用 社工库是

1 个月前

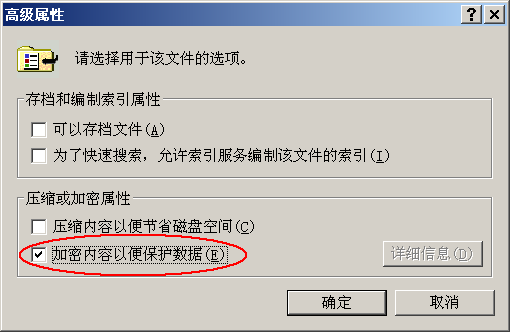

文件加密的扫盲介绍 文章目录 ★引子★文件加密的重要性★使用“压缩软件”★使用 EFS(文件系统级加密)★专业的文件加密软件 ★引子 上一个帖子点评了爱国愤青关

1 个月前

社会工程学科普 一、社会工程学板块 二、社会工程学是什么? 社会工程学-维基百科 - Panda So 什么是社会工程学? - Panda So 作

1 个月前

![扫盲“社会工程学”[5]:你该如何【防范】?](https://www.panda.tw/content/templates/opz_nav//static/images/default.jpg)

扫盲“社会工程学”[5]:你该如何【防范】? 文章目录 ★组织机构该如何做?★个人该如何做? 经过前面几个帖子的介绍,大伙儿应该能看出来,社会工程学的应用范围是

1 个月前

![扫盲“社会工程学”[2]:攻击手法之【假冒身份】](https://www.panda.tw/content/templates/opz_nav//static/images/default.jpg)

文章目录 ★为啥要假冒?★包装要达到啥效果?★如何包装?★一个实例 在前一个帖子里,咱们介绍了“信息收集”,今天咱们来讲一讲“假冒身份”的手法。

1 个月前

您好站长,申请贵站收录 网站名称:...

提交链接

@5ZN2liXC:您好,已经添加了哦!...

提交链接

您好站长,申请贵站收录 网站名称:...

提交链接

@5ZN2liXC:您好,已经添加了哦!...

提交链接

类别:博客站点 名称:小报童专栏 地...

提交链接

类别:在线工具 名称:夸克搜 地址:...

提交链接